iOS 9.3.5 è stato ieri rilasciato da Apple per risolvere tre vulnerabilità di sistema che mettevano seriamente a rischio i nostri dispositivi. Apple è stata allertata circa 10 giorni fa dai ricercatori di sicurezza Bill Marczak e John Scott Railton, ed è altamente consigliato a tutti gli utenti di aggiornare il proprio dispositivo.

Gli investigatori hanno scoperto che una compagnia Israeliana, NSO Group, utilizzava gli exploit del software che vende per tracciare gli smartphone e non solo. Il programma è in grado di leggere messaggi di testo ed email, registrare chiamate e localizzazione, registrare suoni provenienti dal microfono e scovare le password.

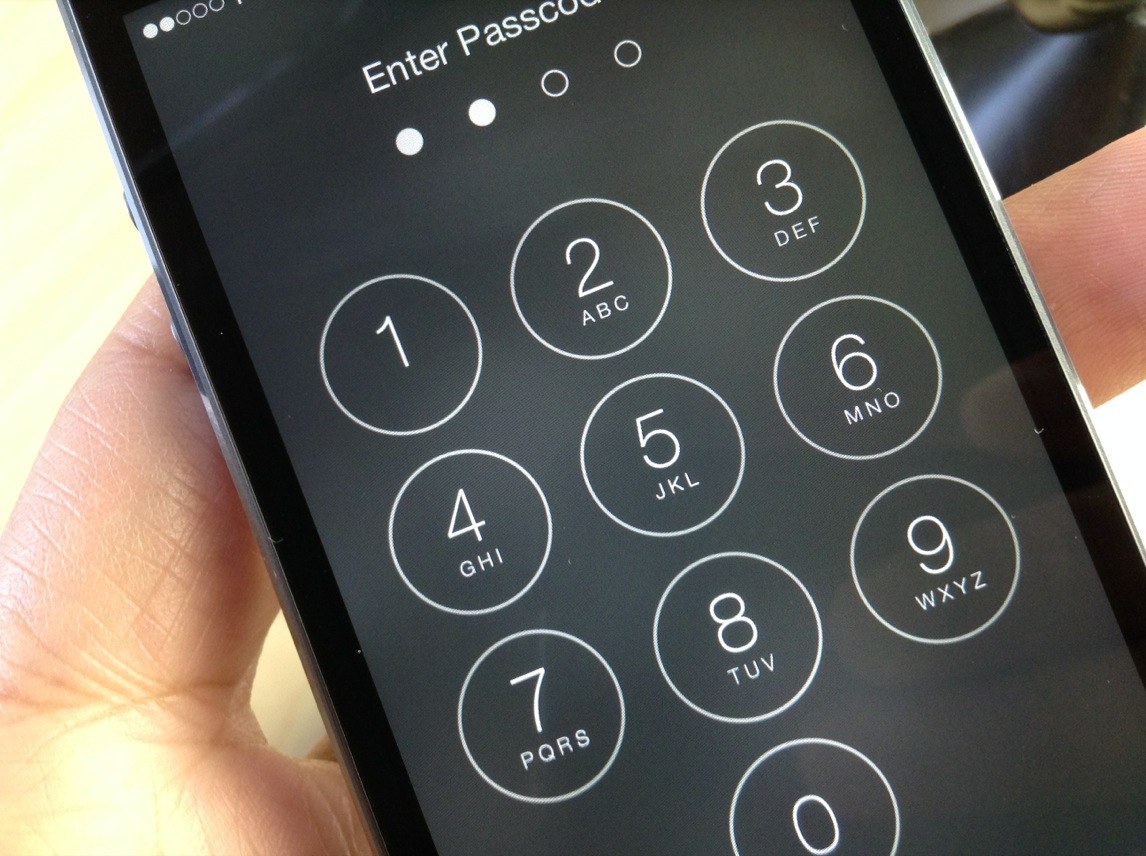

Come si può essere infettati?

In realtà è molto semplice. Secondo alcune ricerche e dati emersi sul web l’NSO Group attacca le proprie vittime tramite un messaggio SMS contenente un link e la vulnerabilità “Zero-Day”. I link si ri-collegano ad infrastrutture piene di exploit che metterebbero il dispositivo a rischio. Pare che una volta fatto un tap sul link si inneschino una serie di operazioni tra cui: l’installazione da remoto di un software sul dispositivo, il jailbreak del dispositivo, sempre da remoto grazie ad una vulnerabilità “Zero-Day” insieme ad un exploit sconosciuto utilizzato per poter muoversi all’interno di iPhone bypassando i sistemi di sicurezza.

Tutta questa procedura è stata soprannominata il Tridente (Trident in Inglese), procedura la quale Apple è riuscita a bloccare con l’aggiornamento di ieri.

Per quelli di voi che sono avvezzi al linguaggio avanzato informatico vi spiegherò come funziona l’attacco:

- Un exploit per WebKit, il quale permette l’esecuzione di una shellcode iniziale

- Un Kernel Address Space Layout Randomization (KASLR) che permette di bypassare l’exploit per trovare il base address del kernel

- Un exploit per il kernel di iOS a 32 e 64 bit, il quale permette l’esecuzione di codice nel kernel, utilizzato per effettuare il jailbreak del dispositivo e permettere l’installazione di software

L’NSO Group, azienda Israeliana, progetta e vende software di sorveglianza per smartphone ai governi di tutto il mondo. La compagnia si presenta come “leader” nella “guerra cibernetica su dispositivi mobili e cellulari” ed è sul mercato da più di 6 anni.

Insomma, con il rilascio di iOS 9.3.5 pare che Apple abbia identificato le vulnerabilità in due bug nel kernel che permettevano ad un applicazione di eseguire del codice con privilegi kernel e scoprire la memoria del kernel, in più è stato scoperto il bug legato al webkit che permetteva di eseguire del codice arbitrariamente.

Per chi non tiene al jailbreak è altamente consigliato l’aggiornamento al nuovo software che risolve le vulnerabilità utilizzate dalle case spia.

Disclamer: Questo articolo presenta le opinioni del suo autore indipendente o della fonte da cui è estratto o ricevuta e non di Italiamac. Può essere stato realizzato con l’assistenza della IA per la traduzione e il riassunto. Non è da considerarsi consulenza, consiglio o invito all'uso o all’acquisto o investimento in quanto a puro titolo esemplificativo generico. Alcuni prodotti e servizi potrebbero non essere consentiti in alcune regioni geografiche. I racconti di Ucronìa: Cupertino sono fiction.

Scarica l’App di Italiamac: