La vulnerabilità soprannominata “ZombieLoad” affliggerebbe tutti i chip Intel dal 2011 in poi, ma grazie all’aggiornamento 10.14.5 rilasciato un paio di giorni fa, Apple ha chiuso la falla. Se non avete ancora scaricato macOS 10.14.5 , correte a farlo.

Come la maggior parte degli attacchi, anche questo è in grado di rubare i dati sensibili e le chiavi criptate salvate sul vostro Mac. Se ve lo stavate chiedendo, i chip AMD e ARM non sono afflitti da ZombieLoad.

Ecco una spiegazione un po’ più tecnica riguardante l’attacco:

While programs normally only see their own data, a malicious program can exploit the fill buffers to get hold of secrets currently processed by other running programs. These secrets can be user-level secrets—such as browser history, website content, user keys and passwords—or system-level secrets, such as disk encryption keys.

Se siete curiosi e volete saperne di più è stato creato un sito ad-hoc.

Il sito CPU.fail spiega come l’attacco sia in grado di accedere alla vostra cronologia e altri dati sensibili, permettendo di carpire informazioni anche da app di terze parti quindi non risulterebbero immuni macchine virtuali installate sul vostro OS.

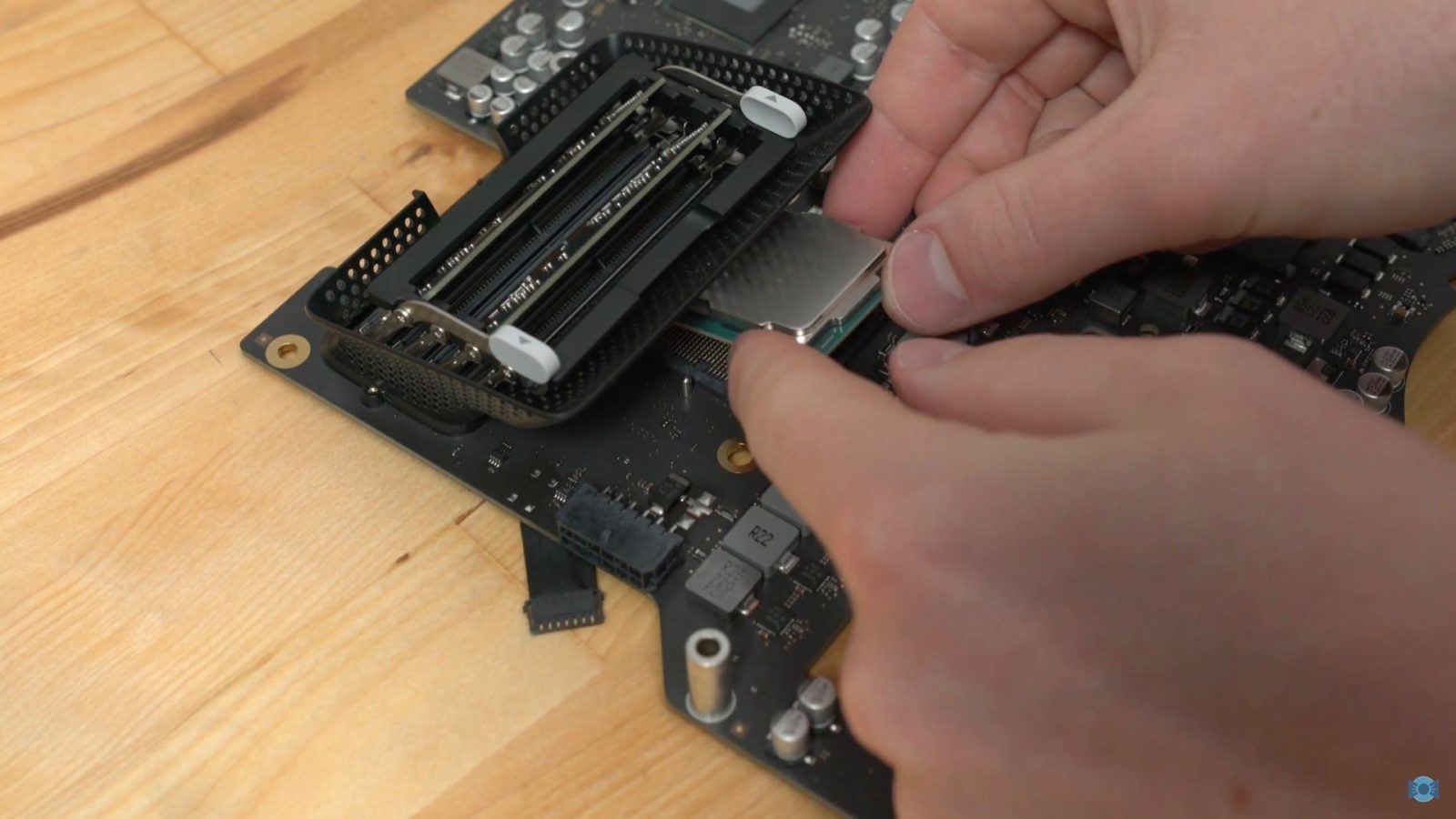

Il video allegato qui sotto mostra come l’attacco ZombieLoad viene eseguito al fine di ottenere la cronologia web in tempo reale. Inoltre, la cosa si fa più seria quando il browser in questione è Tor, installato su una macchina virtuale.

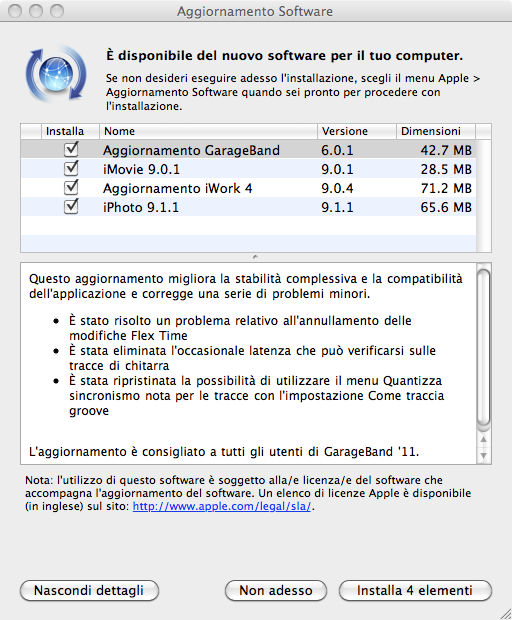

“Apple has released security updates in macOS Mojave 10.14.5 to protect against speculative execution vulnerabilities in Intel CPUs,”

ha scritto in un documento l’azienda di Cupertino.

Inoltre, se si vuole essere più sicuri sarà necessario abilitare la “full mitigation for Microarchitectural Data Sampling (MDS) ” tramite terminale. La guida completa è disponibile tramite un documento di supporto pubblicato da Apple cliccando qui.

Prima di effettuare l’operazione dovete sapere che, abilitare la “full mitigation” potrebbe ridurre del 40% le prestazioni del vostro computer.

I modelli di Mac più datati non potranno ricevere ne la patch ne potranno usufruire della mitigations a causa della mancanza di aggiornamenti microcode di Intel. Di seguito la lista dei dispositivi che sono a rischio:

- MacBook (13-inch, Fine 2009)

- MacBook (13-inch, Metà 2010)

- MacBook Air (13-inch, Fine 2010)

- MacBook Air (11-inch, Fine 2010)

- MacBook Pro (17-inch, Metà 2010)

- MacBook Pro (15-inch, Metà 2010)

- MacBook Pro (13-inch, Metà 2010)

- iMac (21.5-inch, Fine 2009)

- iMac (27-inch, Fine 2009)

- iMac (21.5-inch, Metà 2010)

- iMac (27-inch, Mid 2010)

- Mac mini (Metà 2010)

- Mac Pro (Fine 2010)

Immagini tratte da iDownloadBlog

Disclamer: Questo articolo presenta le opinioni del suo autore indipendente o della fonte da cui è estratto o ricevuta e non di Italiamac. Può essere stato realizzato con l’assistenza della IA per la traduzione e il riassunto. Non è da considerarsi consulenza, consiglio o invito all'uso o all’acquisto o investimento in quanto a puro titolo esemplificativo generico. Alcuni prodotti e servizi potrebbero non essere consentiti in alcune regioni geografiche. I racconti di Ucronìa: Cupertino sono fiction.

Scarica l’App di Italiamac:

![[SYS] 1976–2026: 50 anni di Apple in questa linea temporale](https://www.italiamac.it/wp-content/uploads/2025/12/50-anni-di-apple-compleanno-anniversario-mela-218x150.jpg)